Excelente Herramienta para Pentesting (Extraer información en la web) valorada por Hackers.

Photon se define como un webcrawler muy rápido capaz de extraer gran cantidad de información de una aplicación web. La podéis encontrar en el github del autor (https://github.com/s0md3v/Photon) y en la siguiente entrada de KitPloit (https://www.kitploit.com/2018/07/photon-incredibly-fast-crawler-which.html).

Características

Photon no se trata de un crawler más, que emplea la recursividad para extraer los recursos de una web. Photon va un paso más allá. Es capaz de extraer la siguiente información:

- URL’s con parámetros susceptibles de aplicar fuzzing.

- Ficheros : Pdf, xml, png,…

- Scripts.

- Enlacess

La información extraída se reporta en una salida de texto organizada con los siguientes campos:

- Scripts

- robots.txt

- Links

- Intel.

- Fuzzable.

- Files

- Failed.

- External

- Endpoints

Para ello, dispone del modo Ninja que emplea 3 servicios online para realizar las peticiones contra el target. Básicamente, se cuenta con 4 clientes haciendo peticiones al mismo servidor simultáneamente lo que da un aumento de velocidad, minimiza el riesgo de reset de la conexión, así como posibles delay de un único cliente.

Instalación

git clone https://github.com/s0md3v/Photon.git

Muy importante contad con las dependencia instaladas:

pip install -r requirements.txt

Uso

Examinando el menú de ayuda:

Como veis a través del parámetro “u” se pasa la dirección URL que se desea analizar.

python3 photon.py -u http://ejemplo.com

Con el parámetro “s” se pueden añadir más recursos dentro de la URL separadas por comas:

python3 photon.py -u http://ejemplo.com -s “http://ejemplo.es/wp/,http://ejemplo.es/wp/wp-contents/”

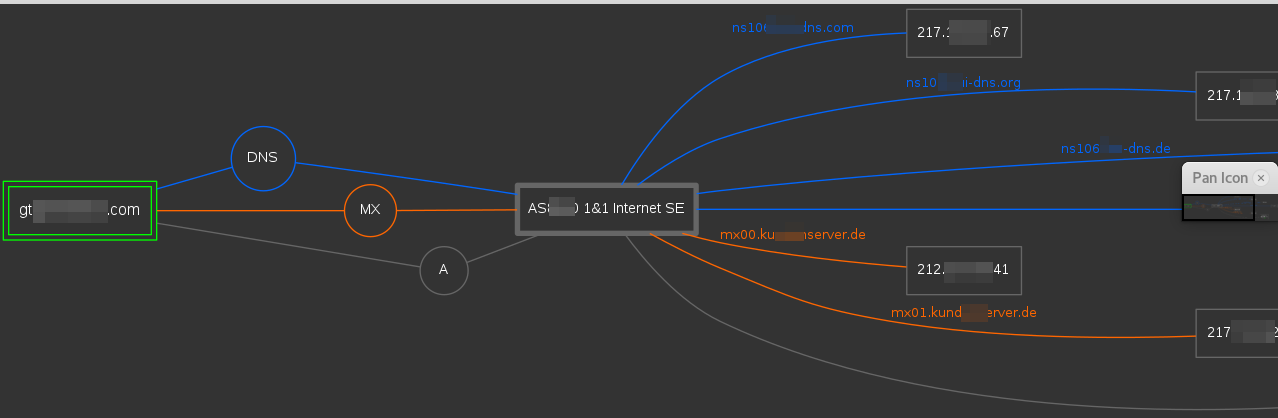

Otro parámetro interesante es “–dns” que visualiza los dumps de DNS.

python3 photon.py -u http://ejemplo.com –dns

A continuación, se muestro un ejemplo de uso:

python3 photon.py -u ejemplo.com -l 2 -t 2 –ninja

Se ha lanzado un análisis básico con 2 niveles de crawler, 2 hilos y el modo ninja. Como se aprecia en el tiempo ha sido muy rápido.

Por defecto, la tool crea una carpeta con el nombre del target en dónde se encuentra el reporte de la información extraída:

![]()

Analizando algunos de ellos,

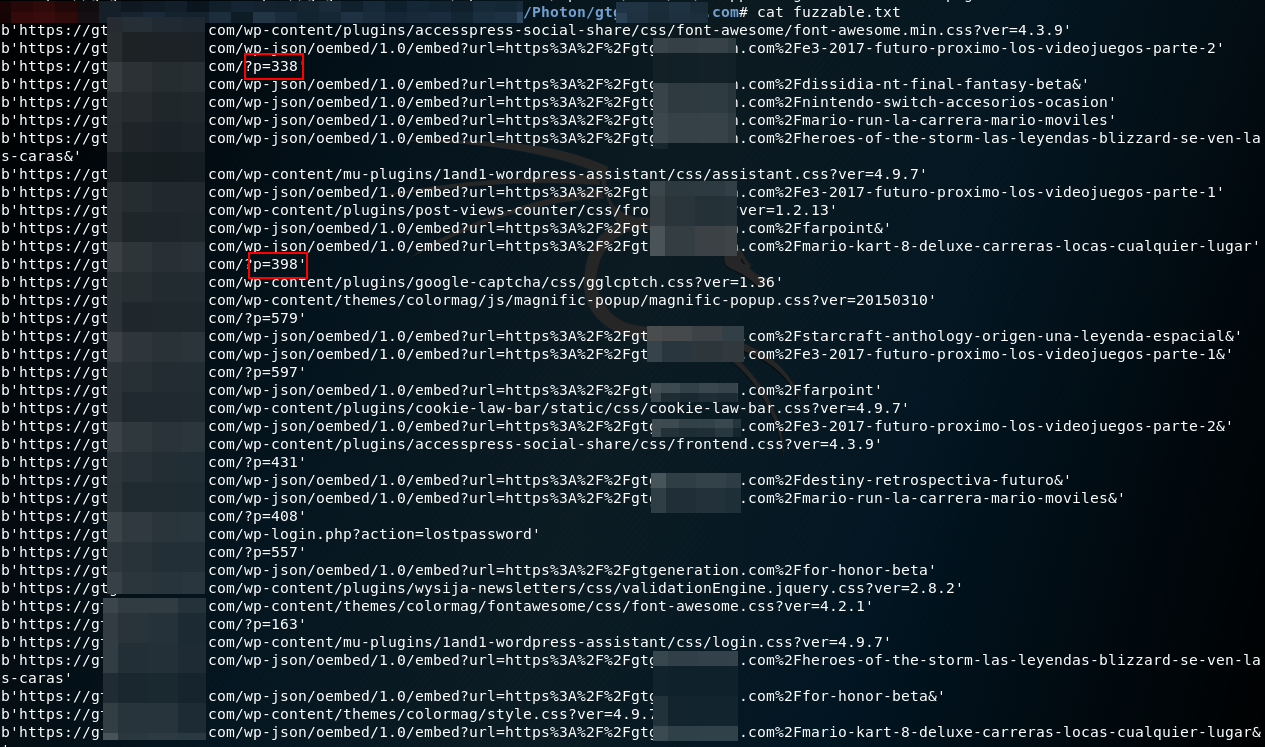

Fuzzable, de los más interesantes:

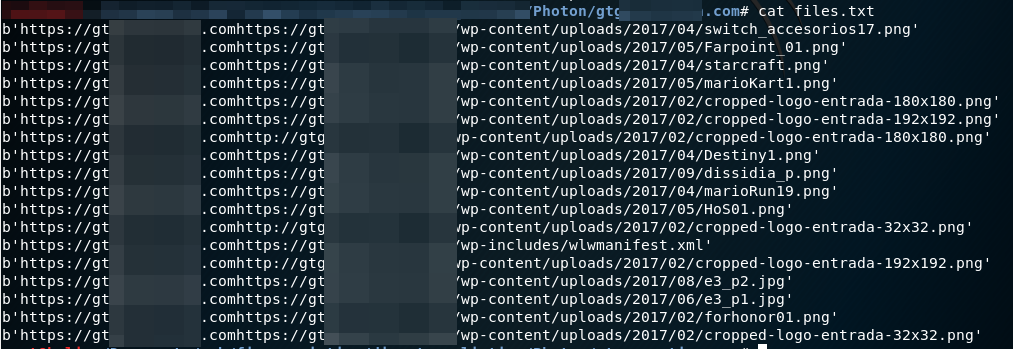

Files:

Una tool muy interesante y rápida para añadir a la mochila del pentester para aplicar en las fases de fingerprinting en un análisis de aplicaciones web.

No nos hacemos responsables de uso para fines diferentes de los académicos o formativos, sed buenos!

____________________________________________________

Tomado de: fwhibbit.es/photon-mas-alla-que-un-webcrawler

Se Respetan Derechos de Autor

Un comentario

Los comentarios están cerrados.