NUEVO MALWARE PARA ANDROID PERMITE HACKEAR Y ESPIAR A TELÉFONO

Lee más

Portal Especializado en Seguridad Informatica y Hacking Etico | Ciberseguridad | Noticias | Cursos | Libros | Revistas | Enlaces

NUEVO MALWARE PARA ANDROID PERMITE HACKEAR Y ESPIAR A TELÉFONO

Lee más

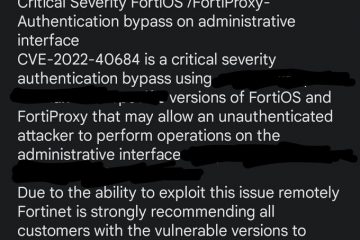

Fortinet ha advertido a los administradores que actualicen los firewalls FortiGate y los servidores proxy web FortiProxy a las últimas versiones, que abordan una vulnerabilidad de gravedad crítica.

Lee más

Microsoft ha confirmado que tiene conocimiento de dos vulnerabilidades de día cero de Exchange Server que han sido explotadas en[…]

Lee másRecientemente, el 3 de mayo, se publicó una nueva vulnerabilidad (CVE-2017-8295) que afecta a todas las versiones de WordPress, incluyendo[…]

Lee másInvestigadores de seguridad de Check Point han descubierto tres vulnerabilidades 0-Day críticas en PHP 7 que podrían permitir tomar el[…]

Lee másHace más de un mes el investigador de seguridad polaco Dawid Golunski de Legal Hackers descubrió un par de vulnerabilidades[…]

Lee más