El US-CERT, junto con el DHS y el FBI, ha lanzado una alerta advirtiendo de dos nuevos malwares utilizados por[…]

Lee más

Portal Especializado en Seguridad Informatica y Hacking Etico | Ciberseguridad | Noticias | Cursos | Libros | Revistas | Enlaces

Portal Especializado en Seguridad Informatica y Hacking Etico | Ciberseguridad | Noticias | Cursos | Libros | Revistas | Enlaces

El US-CERT, junto con el DHS y el FBI, ha lanzado una alerta advirtiendo de dos nuevos malwares utilizados por[…]

Lee más

Actualmente podemos encontrarnos en la red una gran variedad de distribuciones Linux, algunas pensadas para hacer este sistema operativo fácil[…]

Lee más

Una de las acciones más comunes durante la realización de un proyecto de Ethical Hacking, es el crackeo o descifrado de[…]

Lee más

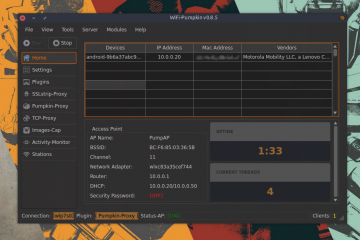

WiFi-Pumpkin es una herramienta de seguridad que proporciona el punto de acceso Rogue para Man-In-The-Middle y ataques de red. pretendiendo proporcionar[…]

Lee más

El Gobierno de EE.UU. Considera Sanciones contra Kaspersky. Washington está en el proceso de sancionar la compañía de seguridad Kaspersky[…]

Lee más

Existen muchas formas de que un equipo pueda contagiarse. Cuando navegamos estamos expuestos a virus, troyanos y otras variedades de[…]

Lee más

Por desgracia constantemente vemos nuevas variedades de malware. Nuevos métodos para infectar equipos, robar credenciales de los usuarios o incluso[…]

Lee más

El pasado 31 de marzo de 2018, el conocido CDN Cloudflare estrenaba sus nuevos servidores DNS: 1.1.1.1 y 1.0.0.1. Estos[…]

Lee más

Un desarrollador ha descubierto que el manejo del correo electrónico de Gmail crea un práctico vector de phishing para atacar[…]

Lee más

En días en los que la seguridad en plataformas tecnológicas y apps preocupa a los usuarios algunos expertos dicen que[…]

Lee más

Los investigadores en seguridad de Cisco Talos han descubierto un nuevo troyano contra Android que está siendo distribuido mediante una[…]

Lee más

Fauxpersky, un malware que se distribuye utilizando unidades USB Los ciberdelincuentes continúan empeñados en afectar a equipos que ejecuten software[…]

Lee más

Una de las cosas que permite Linux (lo que técnicamente es conocido como GNU/Linux) al ser software libre es que[…]

Lee más

Teniendo en cuenta la cantidad de gadgets disponibles para nuestros smartphones y tablets, ¿para qué activar y desactivar la conexión[…]

Lee más

Sobre el papel parece que no existe ningún tipo de relación entre los atajos de teclado de los sistemas operativos[…]

Lee más

Podría considerarse un ransomware, pero su funcionamiento no responde a una amenaza de este tipo. Expertos en seguridad han encontrado un[…]

Lee más

La Asistencia Remota de Windows es una herramienta diseñada para permitir a un usuario, normalmente un técnico o alguien con[…]

Lee más

Tras la aparición la de Meltdown y Spectre, las vulnerabilidades que se apoyan en la ejecución especulativa se han convertido[…]

Lee más

Hace una semana, los compañeros de HardZone hacían eco de un informe de un grupo de investigadores de seguridad que[…]

Lee más

Investigadores de Check Point han descubierto 5 millones de móviles Android de conocidos fabricantes con malware preinstalado. Llamado RottenSys, el[…]

Lee másEsta semana la herramienta interactiva de análisis de programas maliciosos Any.Run (https://any.run/) ha anunciado que su versión gratuita de la[…]

Lee másEl ataque DDoS contra GitHub tuvo la peculiaridad de que no se apoyó en botnets, sino que lo hizo en[…]

Lee másHoy en día prácticamente todos los usuarios de Internet cuentan con un e-mail. Es por ello que cuando hablamos de[…]

Lee másSe avecinan oleadas de ataques DDoS: la prueba de concepto del exploit para utilizar servidores Memcached ahora circula por la[…]

Lee másLos ciberataques por Ransomware son cada vez más numerosos, sofisticados, peligrosos y masivos, como vimos el año pasado con WanaCryptor, un ataque bien[…]

Lee másEl código del que hay que desconfiar es un conjunto de caracteres asiáticos que ocupa tan solo 2kilobytes. Se ha[…]

Lee másA veces los errores de software tienen un origen bastante inverosímil, o eso es lo que han descubierto los investigadores[…]

Lee másCualquier administrador de redes ha utilizado un analizador de paquetes como Wireshark para ver qué está ocurriendo en su red.[…]

Lee másCrowbar es una herramienta que está desarrollada específicamente para realizar ataques de fuerza bruta durante los tests de pentesting. Esta[…]

Lee másPodría decirse que al final, el tiempo pone a cada uno en su sitio. Hace algunos meses, la empresa encargada[…]

Lee más