Las vulnerabilidades en el software son una de las principales puertas de entrada para piratas informáticos. Los piratas informáticos están buscando constantemente[…]

Lee más

Portal Especializado en Seguridad Informatica y Hacking Etico | Ciberseguridad | Noticias | Cursos | Libros | Revistas | Enlaces

Portal Especializado en Seguridad Informatica y Hacking Etico | Ciberseguridad | Noticias | Cursos | Libros | Revistas | Enlaces

Las vulnerabilidades en el software son una de las principales puertas de entrada para piratas informáticos. Los piratas informáticos están buscando constantemente[…]

Lee más

En el pentesting se utilizan diferentes técnicas manuales y automáticas según la aplicación web que se esté analizando. Los pentesters[…]

Lee más

Han pasado dos años desde que EternalBlue abrió la puerta a WannaCryptor (o WannaCry), uno de los peores brotes de ransomware[…]

Lee más

Si utiliza Secure Shell, deberá revisar esta lista de verificación con cinco consejos rápidos para hacer que el servidor Linux[…]

Lee más

LONDRES (Reuters) – Hasta 50 mil compañías que ejecutan software SAP están en mayor riesgo de ser hackeadas después de[…]

Lee más

Es una locura que los SMS hayan estado con nosotros durante 27 años, especialmente considerando todas sus deficiencias (sin recibos[…]

Lee más

¿Qué es Automater? Automater es una herramienta para analizar URL, IP, MD5 buscando indicios de alguna intrusión. Automater escanea eun[…]

Lee más

Un profesional de la ciberseguridad demostró hoy una debilidad sin parches conocida en el servicio de nube de Azure de[…]

Lee más

El actual estándar WPA2 se ha comprobado en varias ocasiones que no es seguro, la Wi-Fi Alliance anunció el nuevo[…]

Lee más

El navegador representa una parte fundamental a la hora de conectarnos a Internet. Son muchos los métodos con los que[…]

Lee más

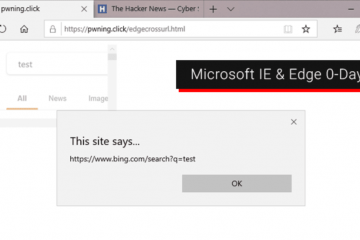

Un investigador de seguridad hoy reveló públicamente detalles y explotaciones de prueba de concepto para dos vulnerabilidades «sin parche» de[…]

Lee más

Santo Dios, Facebook está de nuevo en el centro de una nueva controversia sobre la privacidad después de revelar hoy[…]

Lee más

El popular programa cliente SSH PuTTY ha lanzado la última versión de su software que incluye parches de seguridad para[…]

Lee más

Si, por algún motivo, su sitio web basado en WordPress aún no se ha actualizado automáticamente a la última versión[…]

Lee más

La Agencia Nacional de Seguridad de los Estados Unidos (NSA, por sus siglas en inglés) lanzó finalmente la versión gratuita[…]

Lee más

Debe actualizar su Google Chrome inmediatamente a la última versión de la aplicación de navegación web. El investigador de seguridad[…]

Lee más

En enero de 2018 hacían su aparición Meltdown y Spectre, dos graves vulnerabilidades en la arquitectura de las CPU modernas (Meltdown[…]

Lee más

Los investigadores de seguridad han descubierto dos vulnerabilidades de gran gravedad en la aplicación SHAREit de Android que podrían permitir[…]

Lee más

Cuidado con los usuarios de Windows … se ha descubierto una nueva vulnerabilidad de ejecución remota de código peligrosa en[…]

Lee más

Ubuntu y algunas otras distribuciones de Linux tienen una vulnerabilidad de escalada de privilegios severa que podría permitir que un[…]

Lee más

¡Tener cuidado! Debe tener más cuidado al abrir un archivo de imagen en su teléfono inteligente: descargado desde cualquier lugar desde[…]

Lee más

Google ha lanzado un nuevo algoritmo de cifrado que se ha creado específicamente para ejecutarse en teléfonos móviles y dispositivos[…]

Lee más

El hecho de que una aplicación esté disponible en Google Play Store no significa que sea una aplicación legítima. A pesar[…]

Lee más

Aunque todos conocéis buscadores online como Google, Bing, Yahoo y otros, existen buscadores online que están diseñados específicamente para hackers,[…]

Lee más

Los investigadores de seguridad han descubierto dos campañas de malware separadas, una de las cuales distribuye el troyano de robo de datos Ursnif y[…]

Lee más

Nos hacemos eco de una nueva vulnerabilidad que afecta a Windows. Concretamente a un error en la aplicación de contactos[…]

Lee más

Hoy en día es una realidad que el comercio electrónico está en auge. La forma en la que compramos ha[…]

Lee más

Hemos detectado una extensión para Google Chrome, aún activa, que roba los datos de los formularios de las páginas que[…]

Lee más

Los investigadores de seguridad han descubierto tres vulnerabilidades en Systemd, un popular sistema de inicio y administrador de servicios para[…]

Lee más

Ayer fue segundo martes de enero de 2019, y como es costumbre, algunas compañías como Microsoft y Adobe han publicado[…]

Lee más